网络通信攻击的类型

发布时间:2015/2/23 19:10:13 访问次数:1262

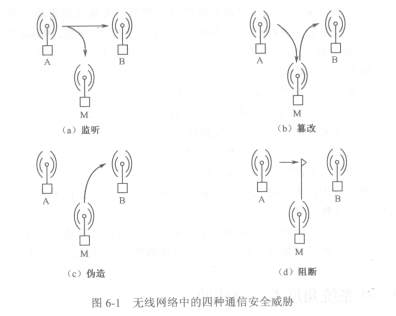

针对网络通信的攻击可分为:监听 K223K15X7RF53H5XE、篡改、伪造和阻断四种基本攻击行为,如图6―1[21所示。这些攻击又可分为被动攻击和主动攻击两类。

图6-1无线网络中的四种通信安全威胁

(1)被动攻击主要是指不会打扰合法应用信息收集的攻击行为。这种攻击不易被合法用户觉察到。传感器网络中的被动攻击是指通过在通信传输介质上的窃听行为发起的一组消息监听攻击。被动攻击可以达成消息机密性攻击和流量分析攻击。通过监听记录节点间交换的消息包,然后分析消息头、消息大小及流模式,攻击者可以从中窃取重要的敏感信息。

(2)主动攻击是指会妨碍合法应用的故意攻击行为。主动攻击容易被合法用户觉察到。传感器网络中的主动攻击包括信息篡改、伪造攻击及Dos攻击。信息篡改包括改变、延迟和重排消息或数据存储。冒充和信息重放是两种伪造攻击实例。阻断攻击就属于DoS攻击。

由于被动攻击很难被发现,因此预防很重要。防止被动攻击的主要手段是加密网络通信,但对于流量分析攻击方法,仅有加密是不够的,还需配合防御方法。相对于被动攻击,主动攻击手段多、攻击功机多变,更难防范。主要对策是实现基于认证的安全保护机制辅以攻击检测工具,及时发现主动攻击行为并及时恢复其所造成的破坏。

针对网络通信的攻击可分为:监听 K223K15X7RF53H5XE、篡改、伪造和阻断四种基本攻击行为,如图6―1[21所示。这些攻击又可分为被动攻击和主动攻击两类。

图6-1无线网络中的四种通信安全威胁

(1)被动攻击主要是指不会打扰合法应用信息收集的攻击行为。这种攻击不易被合法用户觉察到。传感器网络中的被动攻击是指通过在通信传输介质上的窃听行为发起的一组消息监听攻击。被动攻击可以达成消息机密性攻击和流量分析攻击。通过监听记录节点间交换的消息包,然后分析消息头、消息大小及流模式,攻击者可以从中窃取重要的敏感信息。

(2)主动攻击是指会妨碍合法应用的故意攻击行为。主动攻击容易被合法用户觉察到。传感器网络中的主动攻击包括信息篡改、伪造攻击及Dos攻击。信息篡改包括改变、延迟和重排消息或数据存储。冒充和信息重放是两种伪造攻击实例。阻断攻击就属于DoS攻击。

由于被动攻击很难被发现,因此预防很重要。防止被动攻击的主要手段是加密网络通信,但对于流量分析攻击方法,仅有加密是不够的,还需配合防御方法。相对于被动攻击,主动攻击手段多、攻击功机多变,更难防范。主要对策是实现基于认证的安全保护机制辅以攻击检测工具,及时发现主动攻击行为并及时恢复其所造成的破坏。

上一篇:Dos攻击的分类

公网安备44030402000607

公网安备44030402000607